Der Bundestrojaner und die unterschobene Straftat

Von Karl Weiss

Am Wochenende, 4. Februar 2007, wurde bekannt, der Bundesgerichtshof (BGH) hat die Durchsuchung von Computern von eventuell Verdächtigen mit Hilfe von „Trojanern“ (in diesem Fall dem „Bundestrojaner“) für unzulässig erklärt. Als unmittelbare Antwort darauf erklärte der allseits geliebte Minister Schäuble, dann würde dies eben nun per Gesetz beschlossen

Einen Tag später wurde durch eine Internet-Zeitung bekannt, in Hamburg wurde bereits ein Verdächtiger geschaffen, in dessen Computer Unbekannte (durch einen Trojaner oder eine vergleichbare Technik) kriminelle Aktivitäten eingepflanzt hatten. Anschließend wurde der Computer von der Polizei in einer Hausdurchsuchung beschlagnahmt und es wurden Beweise für eine Straftat in den Computer eingeschleust. Das Unterschieben der Straftat kam nur heraus, weil man technisch nicht völlig sauber vorgegangen war und ein unabhängiger Gutachter dies herausfand.

Wie der Zufall es will (es mag auch kein Zufall sein), ist unser lieber Bundesschäuble bei der gleichen Partei, die anscheinend beim Unterschieben jener Straftat involviert war.

Die Internet-Zeitung „Journalismus – Nachrichten von heute“, die in der Schweiz erscheint, beim österreichischen Blog-Server twoday.net (Internetadresse: oraclesyndicate.twoday.net) berichtete am 5. Februar 2007 (hier), also einen Tag später, über das Unterschieben von gefälschten Verdachtsmomenten durch eine Art von Trojaner bzw. vergleichbare Technik, der auf dem Computer des Opfers offenbar Faxe verfasst und abgeschickt hat.

Die Geschichte ist, wie sie dort berichtet wird, in etwa folgende: Der Hamburger Journalist, Photograph, Filmregisseur, Kameramann, Komponist und Bildkünstler Harald Haack geriet aus Gründen, die man nur vermuten kann, in das Visier einer Gruppe von Personen, die ihm schaden wollten. Nach seiner Aussage besteht zwischen diesen Personen wahrscheinlich der Zusammenhang, dass sie in Hamburg und Umgebung in der CDU sind.

Nun geschah es im Jahre 2003, das in Timmendorf an der Ostsee ein Junge entführt worden war oder jedenfalls bei der Polizei eine Vermisstenmeldung für den Jungen vorlag (der Fall „Alexander“). Offenbar befürchtete man, ein Kinderschänder könnte sich an ihn herangemacht haben.

Da kamen bei einer Lübecker Tageszeitung drei Faxe an, in denen eine anonyme Person (allerdings ohne das Absendertelefon unkenntlich gemacht zuhaben, also eben nicht wirklich anonym) das CDU-Mitglied W. anklagte, den Jungen in seiner Nienburger Ferien-Wohnung gefangen zu halten. Von der Zeitung wurde die Polizei benachrichtigt, die denn auch dorthin fuhr, die Wohnung aufbrach und feststellte, dort war niemand, weder der Eigentümer noch der Junge.

Dann begann die erste verdächtige Unregelmäßigkeit: Der leitende Fahnder, Kriminalhauptkommissar S., der ja immer noch von der Möglichkeit ausgehen musste, der Inhaber der Wohnung W. könnte der Entführer sein, rief diesen an, um ihn vom Aufbrechen der Wohnung zu berichten. Es besteht die Vermutung, auch er ist in der CDU. Sollte er eventuell alle Pflichten vergessen haben, um den Parteifreund zu unterrichten? Kann ja wohl nicht wahr sein!

Dann die zweite Unregelmäßigkeit. Der unschuldig Beschuldigte W. ( unschuldig jedenfalls bezüglich der Anklage der Entführung des Jungen) sagte dem Kriminalkommissar, die Faxe mit der falschen Anklage kämen von Harald Haack, der im gleichen Gebäude wie er wohnt. Dies geht aus der Ermittlungsakte hervor. Wie konnte der Mann wissen, die Telefonnummer auf dem Fax, das er gar nicht gesehen hatte, war die von Harald Haack?

Die Kenntnis des Zusammenhangs mit Harald Haack konnte zu diesem Zeitpunkt nur jemand haben, der entweder selbst den Trojaner (bzw. vergleichbare Technik) eingeschmuggelt hat oder Teil einer kriminellen Vereinigung ist, die dies getan hat.

Das war es nämlich, was sich herausstellte: Der Junge tauchte wieder auf, er war gar nicht entführt worden, der W. war unschuldig und die Nummer auf den drei Faxen war die von Harald Haack, eingeschmuggelt über den Computer oder über ein kleines Gerät an der Telefonleitung außerhalb der Wohnung.

Nun wurde eine Untersuchung gegen Harald Haack wegen Diffamierung und falscher Anklage eröffnet. Man verhörte ihn hochnotpeinlich in seiner Wohnung und beschlagnahmte seinen Computer. Da er kein Faxgerät besaß, konnten die Faxe nur von seinem Computer gesandt worden sein. Das ISBN hat eine Faxfunktion, die unter bestimmten Umständen aktiviert werden kann.

Allerdings hätte schon auffallen müssen: Ein Mann, der bereits mit der Tätigkeit als Filmregisseur bewiesen hatte, Perfektionist zu sein, hätte nie vom Computer solche Faxe geschickt, wenn er doch wusste, dass seine Fax-Funktion im Computer die Absender-Nummer mitschicken würde. Wenn, dann hätte er diese Funktion natürlich abgeschaltet.

Die Faxe würden anhand der Spuren, die alle Aktivitäten im Computer hinterlassen, leicht nachzuweisen sein. Tatsächlich, nach kurzer Zeit bekam Harald Haacks Anwalt die Nachricht, auf dem Computer hätten sich die Spuren des Versendens dieser Faxe gefunden. Harald Haack fand auch auf seiner Telefonrechnung die Abrechnung über drei Faxe an jene Lübecker Tageszeitung. Damit war der Verdacht konkret geworden, die Lübecker Staatsanwaltschaft eröffnete ein Strafverfahren gegen Harald Haack.

Siehe hier den den Hilferuf von ihm damals in "indymedia".

Da nun Harald Haack aber wusste, er hat die Faxe nicht geschrieben, beantragte er bei der Richterin in seinem Verfahren, einen Computer-Sachverständigen einzuschalten, der dies im Computer überprüfen sollte. Als Sachverständiger wurde Prof. Klaus Brunnstein von der Uni Hamburg beauftragt. Das hat Harald Haack wahrscheinlich vor einer empfindlichen Strafe gerettet.

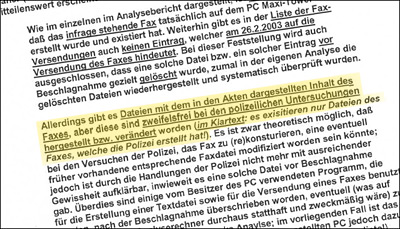

Die Untersuchungen von Prof. Brunnstein am verdächtigen Computer dauerten über ein Jahr. Das Ergebnis lässt selbst einem lebenserfahrenen Menschen wie dem Berichterstatter die kalten Schauer über den Rücken laufen: Tatsächlich finden sich Spuren dieser Faxe auf dem Computer, aber die sind alle nach der Beschlagnahme dorthin gekommen, also von der Polizei in den Computer eingeschleust worden.

Gleichzeitig wurden entlastende Anzeichen vom Computer gelöscht. Zu jenem Zeitpunkt hatte Harald Haack nämlich mehrmals Trojaner auf seinem Computer gefunden und gelöscht. Dies wurde aus dem Computer entfernt – ebenfalls mit einem Datum nach der Beschlagnahme. Wenn es aber die Polizei war, die solche falschen Spuren im Computer gelegt hat und andere Spuren getilgt hat, so muss man auch vermuten, sie war an dem Eindringen mit einem Trojaner (oder vergleichbarer Technik) beteiligt oder wusste jedenfalls davon.

Der Berichterstatter war hierüber entsetzt, er wollte es genau wissen. Im Gespräch mit einem Computerfreak hier in Brasilien konnte er klären, ja, diese technischen Möglichkeiten bestehen wirklich. Trojaner können in jeden Computer eingeschleust werden, der am Internet ist und sie können Aktivitäten in den Computer bringen und dokumentieren, von denen der Besitzer keine Ahnung hat.

Auch das Schicken von Faxen mittels eines Geräts an der Telefonleitung gehört zu den Möglichkeiten, das hat aber nichts mit "Trojanern" zu tun.

Um ganz sicher zu gehen, wurde vom Berichterstatter auch noch das Brunnstein-Gutachten von Herrn Haack angefordert und studiert. Es steht dort wirklich drin, was berichtet wurde.

Auszug aus dem Brunnsteingutachten

Das eröffnet nun allerdings Möglichkeiten eines Polizeistaates, die einem wirklich die Haare zu Berge stehen lassen. Innen-Schäuble lässt per Gesetz den Gebrauch des Bundestrojaners beschließen und mit diesem kann dann auf jedem unserer Untertanen-Computer alles installiert werden, was man uns zur Last legen will.

Ein unbequemer Journalist, der vielleicht die Wut einiger CDU-Leute auf sich gezogen hat (er hat zum Beispiel über rechte Geheimorganisationen geschrieben - hier und hier), entkam einer schweren Bestrafung nur, weil die Richterin eine zusätzliche Untersuchung des Computers durch einen unabhängigen Gutachter anordnete.

Was wird dann mit anderen Oppositionellen geschehen, in deren Computer weit grössere Verbrechen eingepflanzt werden (z.B. die "Beweise", dass einer Kinderpornographie produziert hat?)

Schöne neue Welt des Herrn Schäuble.

Veröffentlicht in der "Berliner Umschau" am 13. Februar 2007, hier geringfügig redigiert.

Zusatz vom 14. Februar 2007:

Heute hat in einem Artikel in Heise-Telepolis der Autor Werner Mühlbauer diesen gleichen Fall aufgegriffen.

Allerdings hat er nach meiner Ansicht ein wenig einseitig recherchiert. Er hat weder die CDU-Zusammenhänge erwähnt noch die in meinem Artikel aufgezeigten Unregelmäßigkeiten, genauso wenig die vermutlichen Ursachen für den abgrundtiefen Haß von Rechtsaußen in der CDU gegen Harald Haack. Es scheint, als wolle er die Polizei reinwaschen mit dem Hinweis, eine der in den Computer geschleusten Dateien hätte den Namen "test" getragen. Das sei ein Hinweis, es hätte nur ein Fehler vorgelegen, kein Beweis-Legen.

Das ist nicht der Fall. Die Polizei hatte nicht damit gerechnet, der Computer würde unabhängig untersucht werden. Die Entscheidung der Richterin kam unerwartet und hat nach Aussagen des Anwalts von Herrn Haack einen Wutanfall des zuständigenStaatsanwalts hervorgerufen, der anscheinend auch in der CDU-Gruppe ist.

Sehr wichtig ist aber am Artikel von Herrn Mühlbauer: Er hebt die Möglichkeiten der Manipulation von Computern durch beliebige Außenstehende hervor, die genügend Geld haben, einen Fachmann darauf anzusetzen. Damit dürfte die Beweiskraft von allen Dingen, die auf den Computern von Untertanen gefunden werden, in Frage gestellt sein.

Hier noch ein Hinweis darauf, wie Trojaner unbemerkt in den Computer von Millionen von Internet-Usern eingeschleust werden können. In "YooMe" heißt es dazu:

"Auf solchen Internetseiten wird dann im Hintergrund ein Wurm heruntergeladen der nichts anderes mehr tut als den Trojaner runterzuladen und sich im Anschluss selber zu löschen."

Es ist also lediglich nötig, im Hintergrund von viel besuchten Websites Würmer in die Computer eindringen zu lassen.

Karl Weiss

Hier noch weitere Links zum Fall:

- Harald Haack: Ein krimineller Fall von Beweisunterschiebung

- Telepolis: Wie verlässlich sind digitale Beweise?

- Chaos Computer Club e.V. - BGH-Entscheidung zur Online-Durchsuchung: Schnüffeln auf privaten Rechnern

- Indymedia (03/2003): Überfall von zivilen Mitarbeitern der Mordkommission

Dieser letzte Link ist zum Hilferuf, den Harald Haack damals ins Internet stellte, als klar wurde, man klagte ihn falsch an und hatte auch noch reale Anhaltspunkte.

Hier ist das Aktenzeichen des Lübecker Amtsgerichts über den Prozess gegen Harald Haack: 63 Ds 706 Js 101113/03 (579/03)